Los 40 mejores cursos online gratuitos de programación para empezar en abril

puentesdigitales.comLos mejores cursos online para comenzar este mes de abril, ordenados según un ranking de puntuaciones de los usuarios que ya los han cursado y clasificados en 3 niveles de dificultad: principiante, intermedio y avanzado.

Una propuesta para mantener tus datos personales seguros (Richard Stallman) [ENG]

theguardian.comLa vigilancia que se nos impone hoy supera con creces la de la Unión Soviética. Por el bien de la libertad y la democracia, tenemos que eliminar la mayor parte de ella. Hay tantas maneras de utilizar los datos para hacer daño a las personas que la única base de datos segura es que nunca se recopie. Por lo tanto, en lugar del enfoque de la UE de regular principalmente cómo se pueden utilizar los datos personales (en su Reglamento General de Protección de Datos o GDPR), propongo una ley para impedir que los sistemas recopilen datos personales.

Entendiendo los sistemas de archivos de Linux: ext4 y más allá [ENG]

opensource.comRémy Card trabajó en el primer sistema de archivos ext. La primera versión se implementó en 1992, sólo un año después del anuncio inicial de Linux. Esta versión resolvía los peores problemas del sistema de archivos de MINIX, empezando por usar la capa de abstracción VFS (Virtual File System) del kernel Linux. Además, al contrario que el sistema de archivos de MINIX, ext podía manejar 2 GB de espacio de almacenamiento y tener nombres de archivo de hasta 255 caracteres.

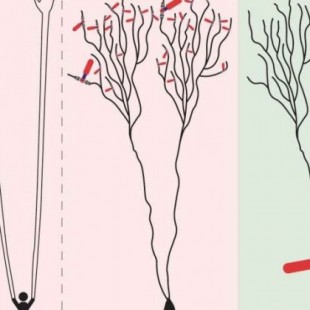

El cerebro aprende de forma completamente diferente a lo que creía desde el siglo XX

foromed.comPocas veces se hacen hallazgos que cambian lo conocido tan radicalmente. Y es que desde hace 70 años, la teoría del neurocientífico Donald Hebb (pionero de la biopsicología) sobre cómo funcionaba el cerebro deberá ser reformulada por completo. Esto plantea un dilema en los tratamientos actuales para la funcionalidad cerebral desordenada.

Detecta si una imagen es falsa con esta web

omicrono.elespanol.comTe mostramos cómo saber si una imagen es falsa a través de una web que nos permite usar técnicas de análisis forense de imágenes.

Los desarrolladores del kernel hacen limpieza de arquitecturas

lamiradadelreplicante.comOcho son las arquitecturas que van a ser eliminadas en próximas versiones del núcleo. Una catarsis necesaria para el correcto mantenimiento del mismo, que incluye también la eliminación de sus respectivos drivers. Eso podría suponer 450.000 líneas menos de código y que el próximo Linux 4.17 sea más pequeño en tamaño que versiones previas, aun teniendo en cuenta la impresionante cantidad de novedades presentes en cada nueva publicación.

Los humanos modernos se mezclaron, al menos dos veces, con una especie extinta de humanoides: los denisovanos

es.gizmodo.comNuestro ADN es mucho más diverso de lo que cremos, y no nos referimos a las variedades que vulgarmente conocemos como “razas”, sino de nuestra especie en su conjunto. Los investigadores han llegado a la conclusión de que los seres humanos modernos se aparearon con Denisovanos en al menos dos momentos de la historia. No estamos hablando de un romance entre dos individuos a lo Romeo y Julieta, sino de poblaciones enteras conviviendo juntas durante largo tiempo y teniendo descendencia híbrida.

Linux triunfa entre los desarrolladores

muylinux.comEn la encuesta de este año, por ejemplo, Linux se ha puesto a la cabeza como plataforma preferida por los desarrolladores, pero en lo que se refiere a la plataforma hacia la que va dirigido su desarrollo. Siguiendo la tabla nos encontramos con Linux (48,3%), Windows PC y servidor (35,4%), Android (29%), AWS (24,1%), macOS (17,9%), Raspberry Pi (15,9%), WordPress (15,9%), iOS (15,5%)

Cinco tareas que llevan a cabo las CPUs sin que nos demos cuenta

microsiervos.comNos muestra con código en ensamblador cuáles son esas tareas de la CPU, algunas de las cuales se realizan sin «pedirlo expresamente» y sin que seamos muy conscientes de ellas – por decirlo de algún modo. Los ejemplos son para CPUs Intel pero en general son válidos para otras similares. Estas son esas cinco tareas: https://mattgodbolt.github.io/cpu5things/#/

GitHub acaba de sobrevivir el ataque DDoS más grande de la historia

genbeta.comGitHub lidió hace pocas horas con lo que hasta la fecha ha sido el ataque DDoS más grande de la historia que se haya reportado, y lo más notable: fueron capaces de resolver la situación en 10 minutos. Entre las 17:21 y las 17:30 UTC del 28 de febrero de 2018, GitHub fue capaz de identificar y mitigar un ataque DDoS que impactó a la plataforma con una cantidad monumental de tráfico: 1.35 Tbps (terabits por segundo) enviados a través de 126.9 millones de paquetes por segundo.

Chomper: utilidad de línea de comandos para bloquear páginas web en Linux [ENG]

linoxide.comChomper es una utilidad de línea de comandos que se usa para crear una lista de páginas web que serán bloqueadas durante la sesión del usuario. A diferencia de otros bloqueadores que usan listas de IP y dominios permitidos y/o bloqueados, Chomper filtra las peticiones a través de un proxy transparente, lo que hace a Chomper ideal para filtrar contenido web a nivel de URL.

Ingenieros de Stanford desarrollan un nuevo modelo para un mundo con energía 100% limpia y renovable [Eng]

news.stanford.eduLos investigadores proponen tres maneras separadas de evitar apagones si el mundo cambia a la electricidad y/o al calor directo y proporciona el 100% de la energía con viento, agua y luz solar. Las soluciones reducen las necesidades energéticas, los daños para la salud y sobre el clima.

Logran ejecutar Linux en una Nintendo Switch aprovechando un bug irreparable

es.engadget.comfail0verflow, un equipo que siempre está dispuesto a demostrar los límites de la seguridad en el hardware, en esta ocasión nos traen un vídeo donde se puede ver cómo una Switch ejecuta Linux. Según explican, han aprovechado un bug en el bootrom, un agujero de seguridad que no puede ser parcheado en las consolas ya vendidas y que no necesita ningún tipo de chip para explotarlo.

En 1990 un mendigo me dijo: "deberías escribir sobre mí, he jugado tres Super Bowls" [EN]

nola.comEn 1990 el periódico me envió a fotografiar un campo de mendigos en Nueva Orleans. Uno de los que allí estaban se me acercó: "Deberías hacer un reportaje sobre mi vida. He jugado tres Super Bowls", la final del fútbol americano. Me enseñó una identificación a nombre de Jackie Wallace. Hoy se cumplen tres años desde su último intento de suicidio en un puente sobre el río Misisipí. La suya es una historia de alcoholismo, adicción a las drogas y pobreza que se extiende durante décadas después de ser el orgullo deportivo de su barrio.

El rendimiento del nuevo kernel compensa los parches de Meltdown

lamiradadelreplicante.comMeltdown, Spectre y las diversas soluciones para mitigar esas peligrosas vulnerabilidades de hardware que permiten acceder a la memoria del sistema nos van a acompañar en el desarrollo del kernel durante un tiempo. Respecto a Meltdown, el desarrollador Greg Kroah-Hartman nos trae desde su cuenta de Google+ noticias positivas en relación al impacto en el rendimiento de los parches KPTI (Kernel Page-Table Isolation). Cita un reciente estudio en el que se afirma que Linux 4.15 es un 7-9 % más rápido que versiones previas.

Tutorial de introducción a Godot 3.0. Juego de Snake en C#

blog.adrianistan.euLlegó el día. Godot 3.0 salió a la luz. Se trata de una versión con muchas mejoras respecto a Godot 2.x. Godot es un motor de videojuegos software libre compatible con la mayoría de sistemas operativos (y consolas a través de una compañía privada). Aprovechando la ocasión voy a explicar cómo hacer un juego simple usando C# y el motor 2D de Godot. Este tutorial sirve para familiarizarse con el motor.

Blockchain eliminará desperdicios en la industria de la logistica

hardwareate.comLos beneficios de la tecnología blockchain utilizada en la logistica.

Amazon asusta a los bancos al comenzar a ofrecer servicios financieros en India y México

adslzone.netYa en 2012 nos preguntábamos si alguna vez veríamos a Google o Apple actuando como bancos. En este momento, también destacábamos a otras tecnológicas como Amazon. Todo ello fue fruto de un curioso pronóstico realizado por un grupo de analistas del Deutsche Bank. Parece que, cinco años más tarde, no iban demasiado desencaminados. El gigante del comercio mundial Amazon asusta a los bancos al comenzar a ofrecer servicios financieros en India y México

Coincheck Theft: "El mayor robo en la historia del mundo" (ENG)

cryptonews.comEsta mañana, la plataforma japonesa de intercambio criptográfico Coincheck fue pirateada y le robaron 526 millones de XEM (c. USD 400 m)

Ubuntu 18.04 volverá a usar Xorg por defecto [en]

insights.ubuntu.comBionic Beaver llevará instalado Xorg y Wayland. Pero Xorg será las X window por defecto.

Hacienda controlará las ventas por internet, las criptomonedas y los monederos electrónicos

m.20minutos.esEl Ministerio de Hacienda ha publicado este martes en el Boletín Oficial del Estado (BOE) el Plan de Control Tributario y Aduanero de 2018, en el que, entre otras disposiciones, se establecen las "actuaciones sobre los nuevos modelos de distribución". La Agencia Tributaria llevará a cabo actuaciones de control sobre fabricantes o prestadores de servicios que comercialicen sus productos de manera online, "para detectar la posible existencia de tramas fraudulentas constituidas con patrones creados para defraudar", recoge el BOE.

Leyes del interfaz de usuario [ENG]

lawsofux.comJon Yablonski ha creado un sitio que ilustra fielmente las "Leyes de UX" -- algunos preceptos bien conocidos de cómo las personas interactúan con la información en pantalla.

Primer escándalo bitcoin en España: un empresario, acusado de estafar 4,6 millones

elconfidencial.comUn aparente fondo de inversión español se enfrenta a una querella. Sus inversores lo acusan de no devolver unas criptomonedas que ahora valen 4,6 millones. Es el primer caso de este tipo en España.

¿Quieres conocer a fondo la tecnología Blockchain? Aprende cómo va a transformar todos los sectores

otraempresa.comConoce cómo la Blockchain va a cambiar todos los sectores que conocemos: médico, identificación digital... Conoce qué son los anglicismos como ICO, DAO... ¿Por qué el Bitcoin está en boca de todos?

De como escribir código imposible de mantener. [EN]

github.comEn el interés de crear oportunidades de trabajo en el campo de la programación en Java, describo algunos consejos de como escribir código tan difícil de mantener, que las personas que vengan después de ti tardarán años en hacer los cambios más simples. Además, si sigues estás reglas religiosamente, te aseguraras tu empleo de por vida, ya que no habrá persona viva salvo tú que pueda mantenerlo. De nuevo, si sigues estás reglas demasiado religiosamente, ni tu serás capaz de mantenerlo.

![Entendiendo los sistemas de archivos de Linux: ext4 y más allá [ENG]](https://cdn.mnmstatic.net/cache/2c/a7/media_thumb_2x-link-2926591.jpeg?1522747203)

![Chomper: utilidad de línea de comandos para bloquear páginas web en Linux [ENG]](https://cdn.mnmstatic.net/cache/2c/64/media_thumb_2x-link-2909401.jpeg?1519748886)

![Ingenieros de Stanford desarrollan un nuevo modelo para un mundo con energía 100% limpia y renovable [Eng]](https://cdn.mnmstatic.net/cache/2c/42/media_thumb_2x-link-2900589.jpeg?1518200406)

![En 1990 un mendigo me dijo: "deberías escribir sobre mí, he jugado tres Super Bowls" [EN]](https://cdn.mnmstatic.net/cache/2c/36/media_thumb_2x-link-2897551.jpeg?1517689927)