BlackArch Linux ya tiene más de 2000 herramientas para hacking ético

linuxadictos.comLa distribución de Linux enfocada en las pruebas de penetración y hacking ético BlackArch Linux ya tiene más de 2000 herramientas en sus repositorios, así lo anuncian los desarrolladores del proyecto. Usado por miles de hackers y expertos en seguridad alrededor del mundo, BlackArch Linux es una de las distribuciones más importantes en cuanto a tareas de seguridad y hacking ético se refiere. Cuenta con su propio repositorio de software con miles de herramientas. Este sistema está basado en Arch Linux y sigue un modelo de liberación continua.

Seis herramientas de GNU/Linux para ayudar a recuperar datos de unidades dañadas

maslinux.es¿Tu pantalla se volvió negra o tu portátil se congeló sin previo aviso? Quizás tu disco duro haya comenzado a dañarse. Peor aún, tal vez repentinamente no puedas guardar nada en tu partición de origen. Todos estos signos de una unidad corrupta o defectuosa pueden hacer que sudes, pero no hay razón para tirar inmediatamente tu PC. Sigue leyendo para aprender sobre seis herramientas de GNU/Linux que pueden ayudarte a recuperar tus datos y volver a encarrilar tu vida digital.

Laboratorio para practicar inyecciones SQL (más de 60 ejercicios/lecciones)

hackplayers.comEl holandés Audi-1 tiene un repositorio en Github muy interesante llamado SQLI-LABS que nos permitirá montar rápidamente una plataforma para aprender y practicar inyecciones SQL de diferentes tipos: inyecciones basadas en error (Union Select): 1. String 2. Integer; inyecciones basadas en error (Double Injection Based); inyecciones ciegas: 1. booleanas 2.basadas en tiempo; inyecciones de peticiones update; inyecciones de peticiones insert; inyecciones en la cabecera HTTP 1. basadas en referer. 2. basadas en user-agent. […]

Vim vs Emacs: Los detalles [ENG]

dansclearov.comDespués de haber probado con ambos editores, siento que muchas cosas interesantes se omiten al compararlas. Entonces, en lugar de repetirme, enumeraré las cosas que se mencionan rara vez o nunca. Si estás pensando en elegir un editor entre estos dos y ya has leído mucho sobre sus diferencias, entonces este artículo es para ti. Relacionada: ¿Vi o Emacs?

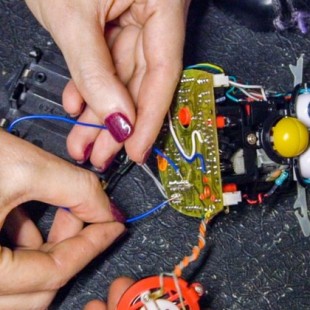

Circuit bending: Hackear un Furby en nombre de la música (ENG)

theverge.comEstoy en Margate, Inglaterra, parado frente a 44 furbies que han sido pirateados y conectados para crear un órgano gigante. Es la creación de Sam Battle, también conocido como Look Mum No Computer, una especie de científico loco modificando viejos juguetes y sintetizadores alimentados por baterías para juguetear con los componentes internos y que emitan sonidos nuevos e involuntarios. Fue iniciado como método de creación musical por el músico y tecnólogo Reed Ghazala en 1960

Consiguen saber lo que hay en tu pantalla de tu PC a través del micrófono

adslzone.netPara preservar nuestra privacidad, normalmente intentamos que nadie vea lo que se está mostrando en nuestra pantalla, y con ello creemos estar seguros. El micrófono puede ser usado para espiarnos, pero siempre que no digamos cosas sensibles estaremos relativamente tranquilos. El problema es que un grupo de científicos ha conseguido identificar el contenido mostrado en la pantalla a través del micrófono.

Joplin: una excelente alternativa de código abierto a Evernote

ubunlog.comJoplin es una aplicación gratuita y de código abierto para la toma notas de tareas pendientes, que puede manejar un gran número de notas organizadas . Las notas se pueden buscar, pueden ser copiada, modificadas y etiquetadas ya sea desde las aplicaciones directamente a través de su propio editor de texto. Las notas están en formato de Markdown Joplin está disponible para todos los principales sistemas operativos incluyendo Linux, Windows y MacOS. Tiene algunas características únicas que lo hacen diferenciarse de otras aplicaciones similares...

Violencia íntima entre parejas de poblaciones con minorías sexuales: análisis crítico de las publicaciones. [ENG]

researchgate.netTasas de violencia de pareja en: -Mujeres bisexuales: 61,1% -Mujeres lesbianas: 43,8% -Hombres bisexuales: 37,3% -Hombres gay: 26% -Mujeres heterosexuales: 35% -Hombres heterosexuales: 13,9%.

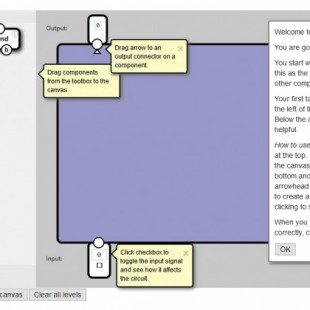

Nand Game: construye una CPU en tu navegador

neoteo.comEnsamblar un ordenador es dentro de todo sencillo una vez que adquieres los conocimientos básicos, e incluso existen simuladores como PC Building Simulator que te ayudan a practicar (hasta cierto punto). Sin embargo, la construcción de los componentes, y en especial de un procesador, es un desafío completamente diferente. Requiere un entendimiento profundo de su lógica, algo que no siempre se encuentra a nuestro alcance, pero gracias al juego Nand Game podemos absorber todo lo esencial sobre la construcción de procesadores en cuestión de...

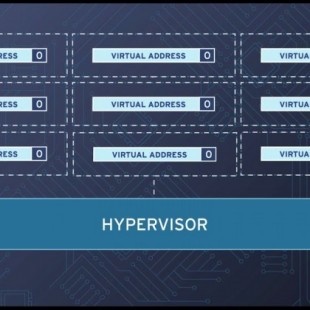

Una explicación técnica y detallada de la vulnerabilidad L1 Terminal Fault (L1TF) que afecta a los procesadores Intel

microsiervos.comJon Masters, ingeniero de Red Hat, se explica de forma técnica pero accesible –para quien tenga los conocimientos mínimos necesarios, claro– el problema que supone la nueva vulnerabilidad de seguridad llamada L1 Terminal Fault (L1TF) que permite el acceso no autorizado a cierta información en los procesadores Intel Core i3/i5/i7/M, Xeon D/E3/E5/E7 v1-v4 y otros modelos. (Según parece, los AMD se han librado en esta ocasión).

La mordaza posmoderna

lavenganzadehipatia.wordpress.comLa gente que sabe de filosofía (no yo, la gente que sabe sabe) ha llegado a un cierto consenso respecto a la posmodernidad, considerándola un conjunto de ideas de tercera división. Una especie de inmundicia provinciana consistente en meros estribillos extremistas robados a filósofos anteriores más o menos rescatables, empaquetados y servidos para el disfrute de esa gente escasa que se emociona con el glamour de ser los más listos del granero.

¿Por qué usar un FPGA en lugar de una CPU o GPU? [ENG]

blog.esciencecenter.nlRecientemente Intel compró Altera, uno de los mayores productores de FPGA. Intel pagó la friolera de 16.7 mil millones de dólares, por lo que es su adquisición más grande de la historia. Por otro lado, Microsoft está utilizando FPGA en sus centros de datos, y Amazon los está ofreciendo en sus servicios en la nube. Anteriormente, estos FPGA se usaban principalmente en ingeniería electrónica, pero no tanto en ingeniería de software. ¿Están los FPGA a punto de despegar para convertirse en alternativas serias a las CPU y GPU?

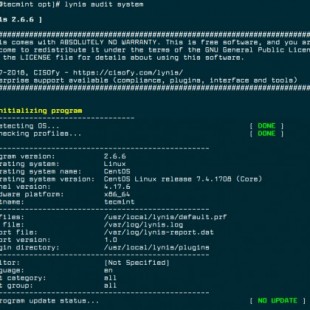

Cinco herramientas para escanear GNU/Linux en busca de malware y rootkits

maslinux.esLas herramientas presentadas en este artículo se crean para hacer escaneos de seguridad y son capaces de identificar virus, malware, rootkits y comportamientos maliciosos. Puedes usar estas herramientas para realizar escaneos del sistema con regularidad.

Simulador de un circuito electrónico en el navegador [ENG]

falstad.comSimulador de un circuito electrónico en el navegador. Código fuente: https://github.com/sharpie7/circuitjs1

Los mejores 44 cursos universitarios online gratis para formarte en julio y agosto

genbeta.comComo ya es costumbre todos los meses, en Genbeta hemos buscado los mejores cursos online gratuitos que ofrecen algunas de las plataformas educativas más importantes de la web, y aquí les traemos más de 40 cursos que pueden tomar entre julio y agosto.

16 Consejos y trucos útiles sobre la línea de comandos de Linux

likegeeks.comUsamos la línea de comandos de Linux todos los días, y debido a la poca práctica, podemos olvidar algunos de los trucos que ofrece la línea de comandos de Linux. En esta publicación, les mostraré algunos de estos consejos y trucos de la línea de comandos de Linux que quizás olvidamos o que son nuevos para ustedes, así que comencemos.

Video editado con fragmentos de declaraciones de George Carlin - La ilusión de libertad [ENG-SUB]

youtube.comVídeo con recopilaciones de intervenciones del gran George Carlin en programas de tv y de algunos de sus shows.

Cómo detectar una gráfica engañosa [ING]

ed.ted.comCuando se utilizan correctamente, las gráficas nos ayudan a comprender datos complejos de forma intuitiva. A medida que los programas informáticos han aumentado el uso de gráficos en cualquier tipo de medio, también han facilitado que se usen de forma poco cuidadosa o deshonesta. Este vídeo muestra algunas de las formas más comunes en las que se manipulan los gráficos y en qué fijarse para evitar la confusión.

Nacho Hernandez. Inteligencia Artificial para el diagnóstico en medicina

youtube.comConferencia del neurólogo Nacho Hernandez sobre la inteligencia artificial aplicada en medicina, tecnologías disruptivas y Big Data.

Qué es una VPN y para qué sirve

malavida.comEl término VPN está de moda pero realmente ¿sabes qué es una VPN y para qué sirve? Te explicamos la definición de este acrónimo y te damos las claves por las que se ha vuelto tan popular

La condena que llevó al científico Alhazen a descubrir los secretos de la luz

bbc.comAlhazen no sólo fue el primer científico en dar una explicación correcta de cómo vemos los objetos, sino que la probó experimentalmente y utilizó las matemáticas para describir y probar este proceso, algo que ningún otro científico había intentado antes.

Winepak hará más fácil instalar aplicaciones de Windows en Linux [ENG]

omgubuntu.co.ukPronto podría ser más fácil instalar tus aplicaciones de Windows en Linux gracias a un nuevo proyecto. Se llama Winepak y, como se puede deducir por el nombre, se centra en el empaque de aplicaciones de Wine como paquetes de Flatpak. Por lo tanto, en lugar de tener que salir y encontrar el instalador, abrirlo con Wine y ejecutar los diferentes pasos necesarios para instalarlo correctamente, simplemente se instala la aplicación como un paquete Winepak desde el propio repositorio de Winepak.

Analizando la app de La Liga para Android

reversecodes.wordpress.comPrimero vamos a ver que dice el comunicado sobre las acusaciones de espiar a los usuarios desde un punto de vista puramente lógico y luego vamos a ver cuál es la realidad basándonos en el código fuente de la aplicación en su versión 6.4.7 publicada el dia 8 de Junio de 2018 que al fin y al cabo es lo que ejecutan los usuarios en sus dispositivos. Vía https://twitter.com/Jorge_Morell/status/1006508024171847680

¿Cómo funcionan los sistemas de archivos basados en FAT?

blog.adrianistan.euVoy a dedicar unas entradas en el blog a hablar del funcionamiento de los sistemas de archivos, un componente fundamental en la gran mayoría de sistemas informáticos. Voy a empezar con los basados en FAT sin centrarme en ninguno en concreto (FAT16, FAT32, exFAT,…). En esencia un sistema de archivos es un método ordenado que permite guardar datos sobre un soporte físico para luego poder acceder a ellos. Históricamente ha habido muchos enfoques a este problema: los sistemas más usados usan archivos, directorios y enlaces.

Las mejores alternativas a GitHub para alojar tu proyecto de código abierto

maslinux.esA estas alturas debes ser consciente de que Microsoft ha adquirido GitHub. GitHub ha sido el lugar favorito para alojar proyectos de código abierto. Pero con Microsoft ingresando a la escena, el escenario podría cambiarse. No es un secreto que Microsoft no tiene una visión favorable en la comunidad de código abierto. De hecho, algunas personas de código abierto son estrictamente anti-Microsoft. El hecho de que Microsoft tome el control de GitHub seguramente induce a los desarrolladores de código abierto a buscar en otro lugar.

![¿Por qué usar un FPGA en lugar de una CPU o GPU? [ENG]](https://cdn.mnmstatic.net/cache/2d/b9/media_thumb_2x-link-2996687.jpeg?1534515903)

![Cómo detectar una gráfica engañosa [ING]](https://cdn.mnmstatic.net/cache/2d/74/media_thumb_2x-link-2978854.jpeg?1531127166)

![Winepak hará más fácil instalar aplicaciones de Windows en Linux [ENG]](https://cdn.mnmstatic.net/cache/2d/42/media_thumb_2x-link-2966108.jpeg?1528828746)