Coldroot indetectado por antivirus durante dos años

unaaldia.hispasec.comColdroot es un RAT que inicialmente estaba diseñado para infectar a sistemas MacOS, pero se está empezando a distribuir en otros sistemas operativos de escritorio. Este troyano sigue pasando inadvertido para la gran mayoría de antivirus, a pesar de que el código fuente se encuentra disponible en un repositorio de Github. El código se liberó a mediados de 2016, pero al no tener una gran popularidad no suscitó mucho interés. Sin embargo, recientemente ha pasado a distribuirse de manera activa.

'HNS' es la nueva botnet IoT que ya controla 20.000 dispositivos

unaaldia.hispasec.comEsta nueva botnet IoT denominada HNS está extendiendose desde Asia a Estados Unidos. La buena noticia es que el bot no es persistente por lo que un reinicio del dispositivo infectado debería de ser suficiente para limpiarlo.

Anuncios de YouTube minan criptomoneda de modo ilícito

adslzone.netLos investigadores de seguridad del antivirus Trend Micro, han afirmado que algunos los anuncios de youtube han sido los que han impulsado un importante aumento en las detecciones de minadores de criptomoneda.

#1 Lo que comentas, no es mala opción, pero de momento, por desgracia, queda limitado a Windows 10.

Cuenta que no tienes subsistema Linux en ninguna versión Windows Server (incluso WinServer2016), ni versiones cliente anteriores a Windows 10, como Windows 7 o Windows 8.1. Tanto Windows 7 como 8.1, tienen parches y hay muchos instalados en muchas empresas.

Microsoft lanza una PowerShell reducida para Linux, MacOS y Windows

sysadmit.comMicrosoft ha liberado una edición de PowerShell llamada: PowerShell Core. PowerShell Core es una PowerShell mas pequeña que la PowerShell convencional y puede instalarse en sistemas operativos: MacOS y Linux, también en Windows. Con PowerShell Core, podremos administrar y ejecutar los mismos scripts sobre los tres tipos de sistemas operativos: Windows MacOS y Linux como si fueran uno solo.

#6 Gracias a ti por menearla! Felices fiestas!

#3 No, tranquilo, lo puedes hacer sin problemas. Si te fijas en el post, al final de todo hay un vídeo que lo explica.

La idea es que partes de una configuración en BIOS: Legacy (No-UEFI), por tanto, con particionado MBR. Luego ejecutas en MBR2GPT y cuando acaba, reinicias el equipo, entras en la BIOS y activas el modo UEFI, de esta forma cuadra lo que hay en BIOS con el particionado.

#1 Cierto!!! :-)) Feliz año!!

Windows: Convertir MBR (BIOS) a GPT (UEFI) sin perder datos

sysadmit.comHow-to que explica cómo convertir de MBR (BIOS) a GPT (UEFI) sin perder datos con la nueva herramienta MBR2GPT.exe incluida a partir de Windows 10 Creators Update v1703.

Hackean el sistema de una prisión para que un recluso sea liberado

blog.segu-info.com.arUn hombre en Ann Arbor, Michigan, hackeó el sistema informático del gobierno estadounidense en el condado de Washtenaw en un intento de alterar los registros de los reclusos de una prisión y hacer que su amigo fuese liberado en menor tiempo del que dictaba su condena.

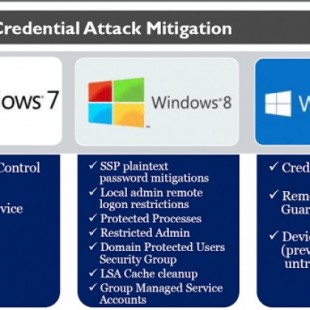

mimikatz: herramienta hacking de antaño utilizada aún hoy en día

blog.elhacker.netRepaso a historia de la herramienta de hacking mimikatz.

Análisis de la botnet Linux.IotReaper

securityartwork.esAnálisis técnico de la botnet bautizada por Netlab 360 como IotReaper.

#8 En Linux no sé si hay la opción cuando instalas el certificado de marcarlo como no exportable.

#2 Sí, pero cuenta que cualquiera de los dos programas que explica el artículo requieren derechos de administrador.

#1 Sí, no es fácil trabajar con ellos.

#4 Con cualquiera de las dos herramientas que explica el artículo los puedes exportar igualmente.

Windows: Exportar certificado digital no exportable

sysadmit.comDos herramientas gratuitas para exportar un certificado digital que ha sido instalado como no exportable.

GooglePlay pagará hasta 1.000$ por encontrar fallos de seguridad en algunas aplicaciones

blog.elhacker.netGoogle quiere que su tienda de aplicaciones Play sea un lugar seguro para sus usuarios, y para ello va a pagar a aquellos que encuentren vulnerabilidades en determinadas aplicaciones. El gigante de Google ha lanzado un nuevo programa de recompensas que será completamente diferente al que actualmente ofrecen para sitios web y el sistema operativo. Google pagará a aquellos que encuentren fallos de seguridad en las aplicaciones para Android de terceros más populares de la Play Store.

Filtrados más de 30 millones de documentos de identidad de ciudadanos sudafricanos

unaaldia.hispasec.comEl pasado 17 de octubre, Troy Hunt, reconocido MVP de Microsoft y creador del servicio 'Have I been pwned?', recibió en su correo un dump de 27 gigabytes con información personal sobre más de 30 millones de ciudadanos sudafricanos. El fichero, de nombre 'masterdeeds.sql' contenía información personal de todo tipo: documentos de identidad, vida laboral, estado civil y diversa información fiscal sobre ciudadanos sudafricanos.

#18 Correcto. La idea es crear una "cuenta de servicio" de Windows y después hacer funcionar cierta aplicación o cierto site web con esta cuenta de servicio. La idea es aportar cierta seguridad extra aislando la aplicación a los derechos de una cuenta de servicio, que por defecto son limitados. Ahora volviendo al mundo de los certificados, puedes asignar un certificado solo a las cuentas de servicio.

Aquí tienes mas info de cómo crear las cuentas de servicio, etc: https://technet.microsoft.com/en-us/library/810e6d22-fb4c-4d0b-9649-1892d1942e03

#9 Todo lo que dices, lo veo muy interesante y útil. 👍 👍

Podrías poner un comentario en el post del autor y así todos los que lo visiten que no sean vía meneame, podrían aprovechar la información.

#8 "A nivel de servicio" es cuando instalas un certificado y solo es accesible vía un servicio de Windows.

De hecho, cuando creas una MMC de certificados (primera imagen de post), aparece: cuenta de usuario, cuenta de equipo o cuenta de servicio.

#14 Vi la imagen, pero no es muy explicativa que digamos.

¿Solo es accesible vía servicio? ¿Qué quiere decir eso?

¿Algún ejemplo práctico?

Lo único que se me ocurre es que sea para almacenar los certificados de un servidor web o algo así...

#3 Yo pienso que está bien que además de noticias, publicar how-tos técnicos que puedan ser de interés y si además llegan a portada, mejor, así hay más difusión.

#5 MS-DOS, una roca:-)

Le podías hasta instalar el Word:

http://cdn1.goughlui.com/wp-content/uploads/2014/11/word5-install.gif