Un generador de mapas de mundos de fantasía incluyendo ciudades, culturas, detalles geográficos y más

microsiervos.comEste Generador de Mapas de Mundos de Fantasía de Azgaar es una auténtica preciosidad llena de detalles. Los mapas se generan mediante procedimientos, de modo que el azar permite una gran variación y que no haya dos mundos iguales.

Página web para comprobar si tu operador vulnera tu privacidad

privacytester.tlm.unavarra.esUnos investigadores de la Universidad Pública de Navarra han desarrollado un servicio web que en tan sólo 2 minutos permite detectar si tu operador de red está manipulando el protocolo DNS para obtener más información sobre tu uso de Internet. El servicio sólo funciona en google chrome ,y para obtener datos fiables es mejor usar windows o android. Con tu visita también ayudas a la investigación que están llevando a cabo. Más información en la página web.

Cómo China copió, reescribió y utilizó las herramientas de hackeo de la NSA contra EEUU

eldiario.esLa firma de ciberseguridad Check Point demuestra cómo China ya usaba las herramientas de la NSA incluso antes de que estas se filtraran en Internet en 2016Los hackers chinos reescribieron el código de algunos malwares de la Agencia de Seguridad Nacional de EEUU (NSA) e incluso mejoraron algunas de las herramientas

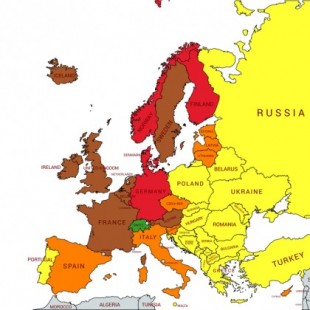

Mapa de lo que se puede ahorrar con el salario neto medio mensual en los países europeos (en dolares)

i.imgur.comCuánto se puede ahorrar con el salario neto medio mensual en los países europeos basado en numbeo.com (alquiler+coste de vida para una persona soltera) en USD. https://www.reddit.com/r/MapPorn/comments/d1wdrx/how_much_you_can_save_with_average_net_salary_per/ https://www.numbeo.com/cost-of-living/rankings_by_country.jsp?title=2019®ion=150

Clásicos de serie B de ciencia ficción en dominio público

cinelibreonline.comLas producciones de Serie B comenzaron durante la Edad de oro de Hollywood en la década de los años 30, viviendo su época de mayor popularidad entre las décadas de 1950 y 1980. Junto a los clásicos de terror, el género más popular de este tipo de producciones de bajo presupuesto han sido tradicionalmente las películas de Serie B de ciencia ficción, dejándonos una considerable lista de films a lo largo de los años.

Conceptos de inteligencia artificial: qué es la inteligencia artificial antagónica (y cómo puede manipular a otras IAs)

xataka.comLa IA está cada vez más presente en nuestro día a día: a medida que aumenta su ámbito de uso, tanto nosotros como las grandes empresas o los gobiernos pasamos a depender más de esta tecnología. Y, a medida que esto ocurre, nos vemos obligados a valorar no sólo su funcionalidad, sino también su seguridad: ¿Qué probabilidad existe de que la IA falle o, peor aún, de que sea vulnerable a un ataque?

El WiFi WPA3 hackeado otra vez: dos vulnerabilidades permiten robar tu contraseña

adslzone.netMathy Vanhoef es un nombre que no gusta nada en la Wi-Fi Alliance. Este investigador de seguridad fue el primero en encontrar la vulnerabilidad KRACK de WPA2 que forzó la creación de WPA3. Más adelante, descubrió nuevas vulnerabilidades en WPA2 en agosto de 2018 y en octubre de 2018. A partir de que la Wi-Fi Alliance anunciase WPA3, Vanhoef se propuso analizar la seguridad de este nuevo método de protección para el WiFi, y en abril de este año encontró una vulnerabilidad bautizada como Dragonblood.

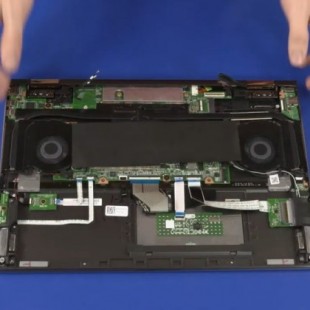

En un movimiento fantástico HP publica cientos de vídeos para guiarte en la reparación de sus PCs y portátiles

xataka.comLa mayoría de fabricantes actuales ponen muy difícil toquetear sus productos. Apple y Microsoft han sido ampliamente criticadas por esta circunstancias y por su clara oposición al “derecho a reparar”. Pero hay empresas que van en la dirección contraria y tratan de defender este tipo de operaciones a sus usuarios. Uno de los mejores ejemplos lo tenemos en HP, que ha publicado cientos (sí, cientos) de vídeos donde se detalla cómo reparar PC, portátiles y otros productos y como actualizarlos o mejorarlos. Sencillamente fantástico.

Cómo funcionan los créditos ICO para la financiación de pymes digitales

cordopolis.esLos créditos ICO (Instituto de Crédito Oficial) son alternativas de financiación para las pymes y negocios autónomos que cuenten con facilidades de aprobación y pago, en comparación con los tradicionales préstamos bancarios que analiza con detalle los diferentes préstamos para negocios existentes en la actualidad. Los créditos ICO son otorgados por entidades financieras que colaboran con la Administración pública en los programas de financiación e impulso de las pymes y negocios de emprendedores.

Una conjetura de la informática de décadas de antigüedad se resuelve en dos páginas [ENG]

quantamagazine.orgUn artículo publicado este mes ha resuelto una conjetura de hace casi 30 años sobre la estructura de los componentes fundamentales de los circuitos informáticos. Esta conjetura de "sensibilidad" ha dejado perplejos a muchos de los científicos informáticos más prominentes a lo largo de los años, pero la nueva prueba es tan simple que un investigador la resumió en un solo tweet. La sensibilidad La conjetura se refiere a las funciones booleanas, reglas para transformar una cadena de bits de entrada (0s y 1s) en un solo bit de salida.

El libro de los anti-patrones en Python (Creative Commons) [ENG]

docs.quantifiedcode.comHay una cantidad abrumadora de libros de Python que te muestran cómo hacer las cosas centrándote en las mejores prácticas y ejemplos de buen código. Hay muy pocos libros que muestran cómo no hacer las cosas. Queríamos cambiar eso proporcionándote un anti-libro que te enseñe cosas que nunca deberías hacer en la práctica. Este documento está licenciado bajo una licencia de creative-commons NC, por lo que puedes utilizar el texto libremente para fines no comerciales y adaptarlo a tus necesidades.

Resident Evil 3: Remasterizado en HD por fanáticos

gamesfera.esEste grupo de fanáticos han remasterizado el RE3 con bastantes mejoras y le han puesto como nombre Resident Evil 3: Seamless HD Project. Para poder disfrutar de esta remasterización necesitas tener un PC y el emulador para GameCube, Dolphin. Además, necesitarás una ISO del juego para poder emularlo. El mod es para la versión de GameCube del juego, no para la de PC.

Un archivo comprimido de 46 MB que explota hasta alcanzar los 4.5 petabytes, la bomba ZIP más potente creada hasta ahora

genbeta.comUna bomba zip o zip de la muerte, es un archivo malicioso en apariencia inocente, que esconde una enorme cantidad de datos comprimidos anidados en diferentes niveles, de forma que en un zip muy pequeño de pocos kilobytes, pueden esconderse gigabytes de datos. Descomprimir este tipo de archivos puede colapsar tu ordenador causando un desbordamiento de buffer, pero ninguno al nivel de la bomba "definitiva" que ha creado el ingeniero David Fifield, capaz de hacer "explotar" un zip de apenas 42 MB en 4.5 PB.

Los otros Mercadona de Europa: las cadenas de supermercados líderes en cada país

abc.esMercadona inició el pasado 2 de julio su expansión internacional con la apertura de diez tiendas en Portugal . En los próximos años serán 150. El líder de la distribución en España se adentra en otro mercado en un sector muy competido en Europa, donde las empresas locales dominan generalmente en sus respectivos países, y las grandes multinacionales como la francesa Carrefour o las alemanas Lidl o Aldi no son las primeras en su tierra.

¿la peor tarjeta gráfica del mundo? [ENG]

youtube.comVamos a construir un circuito que muestre una imagen en un monitor VGA. En este vídeo, hablamos de cómo funcionan las señales VGA y construimos un circuito que proporciona la sincronización correcta de las señales de sincronización para que un monitor reconozca la señal.

Fujitsu desarrolla un sistema de identidad digital basado en Blockchain

muycomputerpro.comFujitsu ha anunciado el desarrollo de una tecnología digital de intercambio de identidad que utiliza Blockchain para probar la reputación y mejorar la confianza en la validación de un usuario.

DNS encriptado y SNI hacen que el bloqueo de sitios piratas sea mucho más difícil [ENG]

torrentfreak.comLas empresas de tecnología están empezando a adoptar cada vez más DNS sobre HTTPS (DoH o DNS encriptado). Esto hace posible resolver nombres de dominio a través del protocolo HTTPS seguro. Como resultado, es más difícil para las personas ajenas a la empresa, incluidos los proveedores de servicios de Internet, escuchar a escondidas los sitios a los que accede la gente. Entre otras cosas, estos nuevos avances dificultarán el bloqueo de sitios web y el cumplimiento de las órdenes judiciales.

Un fascinante vídeo muestra cómo la humanidad podría extenderse por toda la galaxia

es.gizmodo.comUna fascinante competición para diseñar una forma eficiente de colonizar la galaxia ha dado como resultado esta visualización hermosa y de lo más provocativa. Esta es la décima edición de la Global Trajectory Optimization Competition (GTOC X), organizada por la sección de Diseño y Navegación del Laboratorio de Propulsión a Chorro de la NASA. Estos concursos presentan problemas complejos relacionados con los viajes espaciales, a los que los ingenieros aeroespaciales, físicos, matemáticos e informáticos deben diseñar soluciones eficientes.

Una vulnerabilidad en Vim permite hackear GNU con Linux con simplemente abrir un archivo en el editor

genbeta.comEl investigador de seguridad Armin Razmjou ha descubierto una grave vulnerabilidad en los conocidos editores de texto presentes en la mayoría de distribuciones GNU+Linux: Vim y Neovim. La vulnerabilidad CVE-2019-12735 tiene una puntuación alta puesto que permite a un atacante ejecutar comandos en el sistema operativo de forma remota y tomar control del mismo. De hecho, utilizando un comando es posible saltarse la protección del sandbox de Vim.

La nada: una mirada distinta a la depresión infantil a través de "La historia interminable"

lamenteesmaravillosa.comPor ello, la nada puede ser tomada como una forma curiosa de explicarle a los niños qué es la depresión.

¿Cómo funcionan las Convolutional Neural Networks?

aprendemachinelearning.comUna red neuronal convolucional es un tipo de red neuronal artificial donde las neuronas corresponden a campos receptivos de una manera muy similar a las neuronas en la corteza visual primaria (V1) de un cerebro biológico. Este tipo de red es una variación de un perceptron multicapa, sin embargo, debido a que su aplicación es realizada en matrices bidimensionales, son muy efectivas para tareas de visión artificial, como en la clasificación y segmentación de imágenes, entre otras aplicaciones.

Toyota AI Ventures lanza nuevo fondo de $ 100 millones para startups de movilidad y robótica

worldenergytrade.comToyota AI Ventures (TAIV), firma de capital de riesgo con sede en Silicon Valley, anunció hoy el Fondo II, un nuevo fondo de $ 100 millones dedicado a invertir en nuevas empresas en el desarrollo de tecnologías disruptivas y modelos de negocios en los mercados autónomos de movilidad y robótica.

El algoritmo de YouTube sugirió vídeos de menores a usuarios que habían visto otros de contenido sexual

lavanguardia.comInvestigadores de Harvard han descubierto que el algoritmo de YT mostró entre otros un inocente vídeo en el que aparecían dos niñas brasileñas de 10 años en una piscina en el patio trasero de su casa a usuarios que habían visto con anterioridad vídeos de temática sexual u otros de niños prepúberes y parcialmente vestidos, según informa The New York Times. El algoritmo de YT era el responsable de seleccionar imágenes que llegaron a un único repositorio sugerido a una gran audiencia de personas que habían visto vídeos de contenido sexual.

La población del sur de España apenas tiene ADN africano

elpais.comAlmerienses, granadinos y malagueños tienen tanto de africanos como los gallegos o castellanos. Ni siquiera hay diferencias genéticas significativas con otros pueblos europeos.

Los árboles más grandes e increíbles del mundo

enteratedealgo.netSi de seres vivos longevos hablamos los árboles se encuentran en el primer lugar. A ellos les podemos atribuir un sinfín de beneficios, el primero es el poder gozar de nuestra existencia gracias al oxígeno que nos proporcionan, su sombra, sus frutos, sus componentes que muchas veces sirven como remedios medicinales, entre otros. Los hay de todos colores, tamaños, formas y muchos tienen cientos de años. Algunos son tan hermosos como majestuosos y las siguientes imágenes lo comprueban.

![Una conjetura de la informática de décadas de antigüedad se resuelve en dos páginas [ENG]](https://cdn.mnmstatic.net/cache/30/3e/media_thumb_2x-link-3161756.jpeg?1564158903)