Cómo crear un keylogger usando Python | Rubén J. Romo

rubenjromo.comEn este artículo crearemos nuestro propio keylogger remoto, un keylogger es un programa que registra todas las datos ingresados por el teclado. Programas como estos son muy importantes debido a su naturaleza en almacenar todo lo que el usuario presiona en el teclado. Podrás almacerar usuarios, claves, correos, chats y un sin número de casos adicionales, hay 2 tipos de keyloggers: los que guardan la información localmente y los remotos que envían la información a un correo o a un servidor. Este último es más útil para mi y por eso quiero enseñar

I Hate Regex: ideas, «chuletas» y explicaciones para crear expresiones regulares «comprendiéndolas»

ihateregex.ioI Hate Regex es una web con fórmulas para las expresiones regulares más habituales, donde además se pueden encontrar algunas ideas y consejos e incluso «chuletas» con la listas de operadores y símbolos de estas curiosas bestias de la búsqueda de patrones. Su creador cree que es mejor comprender cómo funcionan que aprendérselas de memoria, y razón no le falta. [vía microsiervos]

Las mejores webs para descargar torrents en español en 2020

genbeta.comDescargar torrents no es lo mismo que hace 10 o 5 años. No solo ahora existen múltiples servicios de streaming en donde ver todo sin tener que escarbar entre webs de descargas que aún siguen funcionando, sino que cada vez es más común que los sitios más conocidos terminen bloqueados por tu operador. Sin embargo, para todas esas necesidades de contenido que algunos no pueden satisfacer de otras maneras, aún sobran webs donde descargar torrents,y si lo que buscas es sitios en español que cuelgen enlaces p2p, aquí tienes algunas operativas en 2020

Salir del armario de la Consciencia

desesperadostv.comTodo empieza con una noticia de un hecho que parece marcar la diferencia. Durante un tiempo este fenómeno tiene su protagonismo, entonces empiezan a aparecer más noticias asociadas al fenómeno, distintas versiones sobre el mismo hecho, testimonios contradictorios, entrevistas a personas que le dan crédito, y a otras que lo desacreditan. Unos meses después tienes ya una novela, un documental en Netflix y seguidamente una película. Terminan haciendo una trilogía, de esas cuyo tercer capítulo ahora dividen en dos entregas...

Welcome to the Scene [ENG]

youtube.com"Welcome to the Scene" fue una serie que narraba como funciona por dentro un grupo de piratería. La historia se centra en Drosan (Brian Sandro), miembro de un grupo de escena ficticia llamado CPX. Drosan se ve obligado por las circunstancias a vender las películas de preestreno a los piratas comerciales de Asia. Cada episodio se filma como una combinación de un vídeo de cámara web que muestra a uno de los actores superpuesto en su escritorio, mostrando el correo electrónico, el Internet Relay Chat (IRC) y la mensajería instantánea.

Consejos de un "denunciante de corrupción" para tomar medidas en la seguridad del hogar. Por si acaso...

victimasdelacorrupcion.comLa naturaleza organizativa de “cualquier” ciudadano dentro y fuera de su hogar es confiar en su seguridad, la cual instintivamente siempre pensamos que nuestro hogar no le interesa a nadie o no tienen nada que llevarse de gran valor o simplemente, que el propio individuo no tiene relevancia y que pueda interesar a nadie. ¡Craso error!

Cómo encontrar todo lo que necesitas en la Deep Web y la Dark Web

adslzone.netLa Deep Web es conocida también como la Internet Profunda y es una capa de contenido que no aparece indexada por los motores de búsqueda que usamos habitualmente.Lejos de lo que suele pensarse, la Deep Web no es un lugar peligroso ni ilegal. La Deep Web no sólo tiene cosas “oscuras” o “peligrosas” como te han hecho creer sino que hay gran cantidad de información relevante y recursos valiosos.

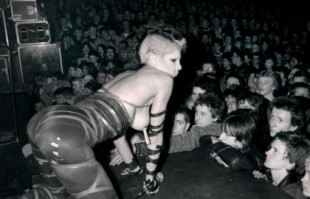

Wendy O. Williams: pasión y muerte de la diosa del shock rock

culto.latercera.comDinamitaba autos, partía guitarras con una sierra, destrozaba televisores, simulaba sexo y felaciones en el escenario semidesnuda al mando de una banda intermedia entre punk y metal. Wendy O. Williams se adelantó a su tiempo y así también decidió cuándo había que irse.

El barón negro - capítulo I: Puente de mando

mundodestierro.wordpress.comEl crucero estelar del nuevo imperio galáctico completó el último salto del viaje. Oculto en la cara nocturna del planeta más cercano a un sol, situado en la periferia más allá del Imperio. Un lugar en espacio de nadie, donde la seguridad de las flotas del Imperio daban paso a una soledad, de la que pocas naves regresaban por la acción de los piratas espaciales cada vez más fuertes...

StarCraft: Zerg, UAVs y materialschlacht

ejercitos.orgBlizzard Entertainment en 1998 lanza StarCraft, un juego de estrategia en tiempo real que marcó el canon para su género y uno de los primeros juegos usados en eSports profesionales. La receta del éxito fue la definición de las tres razas que podía escoger el jugador: los Zerg, una raza alienígena de mente colmena que producen unidades baratas y en gran número aunque débiles; los Protoss, raza alienígena con las unidades más poderosas pero lentas y los Humanos cuyas unidades son intermedias entre las otras dos en coste y capacidad.

Los mejores videojuegos gratuitos para GNU/Linux

linuxadictos.comSi tienes el cliente Steam instalado en tu distribución GNU/Linux, puedes dirigirte a la tienda y desde allí usar los filtros para buscar solo los títulos Free que existen. Verás que en la tienda no solo hay videojuegos de pago, también hay algunos que no cuestan dinero y que no todos son basura, algunos son interesantes y son grandes videojuegos. Y los hay de todo tipo y para todos los gustos: acción, simulación, estrategia, shooter, etc. Estos son algunos de los videojuegos más recomendables que no cuestan nada para tu distribución.

Ejecuta macOS Catalina en Linux de forma fácil

linuxadictos.comExiste un proyecto en GitHub muy interesante. Puedes acceder a él desde este enlace y te aporta las herramientas necesarias para configurar una máquina virtual de forma muy rápida de macOS en QEMU usando aceleración KVM. De esta forma, todo será mucho más sencillo y automatizado que hacerlo manualmente para poder correr la MV de macOS por tu cuenta.

Infecciones por malware tipo ransomware a empresas estratégicas en España

xataka.comDurante la mañana de hoy se han estado produciendo infecciones por malware tipo ransomware a empresas estratégicas en España. Este malware provoca el cifrado de archivos de los ordenadores infectados solicitando a continuación un rescate que oscila entre 300 $ y 600 $ en BitCoins para poder recuperarlos. Además de las empresas afectadas de manera directa, otras empresas han solicitado a sus empleados el apagado preventivo de los equipos y han bloqueado todo el correo entrante y la navegación en sus redes para evitar infecciones.

El alemán que compró una aldea gallega y ha montado un paraíso intelectual

elconfidencial.comThe Foundry, sonoro nombre inglés para el español Aldea Ferrería, una de esas aldeas abandonadas del norte de Lugo que habían sido azotadas por los vientos de la despoblación rural y que, tras casi cuatro décadas sin conocer presencia humana, reabrió sus puertas en marzo de 2018

Entiende las bases de las dietas cetogénicas

soymedicoymato.comÚltimamente se está hablando, cada vez mas, sobre las dietas bajas en carbohidratos (CH), también llamadas cetogénicas. Poco a poco la sociedad se está dando cuenta de que algo falla con esa alimentación que hasta ahora nos han vendido como “saludable. Este post trata de explicar de forma sencilla y digerible, para que no se nos haga bola,cual es el fundamento fisiológico y metabólico de estas dietas.

Los mejores libros sobre la segunda guerra mundial

lacrisisdelahistoria.com¿Cuáles son los mejores libros sobre la segunda guerra mundial? En esta revista digital de historia tengo algunos artículos sobre la historia contemporánea, aunque por ahora ninguno de la segunda guerra mundial. Por eso quiero paliar este déficit con la recomendación de libros sobre esta guerra que marcó el siglo XX. Con este artículo espero ayudarte a escoger algún libro para aprender este importante hecho de un período reciente de la historia de la humanidad. Así que nada: descubre cuales son los mejores libros sobre la segunda guerra mundial

Mejores antivirus Windows 10 julio 2019: Windows Defender consigue máxima puntuación

adslzone.netLas últimas pruebas realizadas por AV-Test han sido publicadas en julio 2019, pero realizadas entre mayo y junio de este mismo año. En total, se han analizado 20 suites de seguridad o soluciones antivirus que están disponibles para Windows 10. Tenemos tanto alternativas gratis como de pago de los antivirus más conocidos, incluyendo Windows Defender, el antivirus de Microsoft que se incluye de forma gratuita en Windows.

¿Cuáles son los países que más Bitcoins tienen y por qué?

tecnologia.pressEl bitcoin junto con otras criptomonedas ha tenido una significativa aceptación por parte de los estados del mundo así como de sus habitantes. En los últimos 10 años se puede apreciar una gran influencia en materia económica y financiera por parte del bitcoin en varios países del mundo. Esto gracias a las reformas e implementaciones legales que distintos países han realizado; esto tiene como objetivo promover el desarrollo del bitcoin como método de pago en casi todo tipo de operaciones y servicios.

Los primeros relojes de astronautas y cosmonautas

luissoravilla.blogspot.comEl equipo de Gagarin era, a su manera, una improvisación. Nadie, nunca antes, había hecho nada parecido y los soviéticos se las apañaron con trajes de vuelo adaptados, cascos reciclados y cosas así. Les fue bien, la verdad sea dicha. Pero ¿y el reloj? Gagarin llevó uno encima, al espacio exterior, que había sido un regalo del Ejército del Aire, un Sturmanskie.

William Gay o por qué la opinión de los demás vale menos que una cerveza tibia

theobjective.comPobre y rudo como los obreros que protagonizaban sus novelas, ambientadas en el viejo sur estadounidense de los años 40 y 50, el cowboy del gótico sureño, William Gay, pasó décadas intentando ver publicada alguna de sus historias. Hasta que un día, los mismos agentes y periódicos que le habían rechazado acabaron besándole la puntera de sus botas manchadas de barro. Tenía 55 años. Esta es la historia de un autor ‘outsider’ que siempre fue fiel a sí mismo.

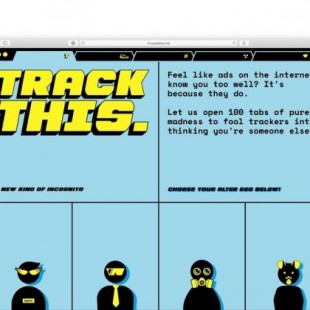

Esta web abre 100 pestañas que pueden dejar KO a tu navegador, pero también a cookies y anunciantes

xataka.comMozilla ha creado una nueva iniciativa para demostrar cómo todo el tema de los cookies impacta en la experiencia de uso del navegador al usuario. Se trata de Track THIS, una página web que básicamente se dedica a confundir a los anunciantes. ¿Cómo? Abriendo un total de 100 pestañas en el navegador sobre un tema concreto, haciendo que los anunciantes modifiquen el perfil que tengan del usuario.

La fascinante novela de ciencia ficción de 1968 que predijo el presente con precisión sorprendente

bbc.com"Stand on Zanzibar" de John Brunner, aunque llegó a ser un autor de best sellers en los 70, el escritor británico es desconocido para una gran mayoría de lectores en la actualidad. Sin embargo, su novela 'Stand on Zanzibar', de 1968, adelantó muchas de las claves del futuro. ¿Cómo lo hizo?

Cosas que (probablemente) no sabías de Python

blog.adrianistan.euPython es un lenguaje muy popular hoy en día. Aunque pueda no ser el mejor, su desempeño es bueno, con mucha documentación, librerías, es cómodo y fácil de aprender. Python además sigue la filosofía de baterías incluidas, es decir, de intentar llevar de serie casi todo lo que vayas a poder necesitar. En este artículo vamos a ver algunas partes de Python no tan conocidas pero igualmente interesantes y útiles.

Guía para evitar ataques DDoS usando IPTables en Linux [ENG]

javapipe.comHay diferentes formas de crear reglas propias para evitar ataques DDoS usando IPTables. En este artículo se verán varios métodos de protección contra ataques DDoS usando IPTables, entre ellos: seleccionar la mejor tabla y cadena de IPTables para detener los ataques DDoS; modificar las configuraciones del kernel para mitigar los efectos de los ataques DDoS; usar IPTables para bloquear la mayoría de los ataques DDoS basados en TCP; y usar la propiedad SYNPROXY de IPTables para bloquear inundaciones SYN.

Canales TDT España para ver online desde cualquier parte, en formato m3u8

github.comListado de canales TDT de España para ver online en formato m3u8. También dispone de lista m3u remota para añadir a vlc o a otra aplicación compatible. Nota: los enlaces de este listado son los que proporcionan los dueños de las cadenas de forma pública en sus webs.

![Guía para evitar ataques DDoS usando IPTables en Linux [ENG]](https://cdn.mnmstatic.net/cache/2f/db/media_thumb_2x-link-3136372.jpeg?1559554746)